Member Content

Letzter Teil meiner vierteiligen Serie: Aus der Geschichte lernen Cybersecurity und KI Governance

Warum du das lesen solltest: Die Beispiele in meiner Serie waren bisher etwas USA-lastig – auch das eine Parallele zu KI, wo amerikanische Entwicklungen dominieren. Aber das heißt nicht, dass es keine deutschen Beispiele gibt. Als Cybersecurity-Experte, der jetzt in KI Governance arbeitet, zeige ich dir hier einen besonders gravierenden Fall aus Deutschland, der alle bekannten Muster perfekt illustriert.

Zwischen den Welten: Deutsche Gründlichkeit trifft Realität

Nach Jahren in der Cybersecurity-Welt und dem zunehmenden Wechsel in die KI Governance erlebe ich nicht nur international, sondern auch in Deutschland ein beunruhigendes Déjà-vu. Die gleichen Verhaltensmuster, die gleichen Ausreden, die gleiche Hybris staatlicher und quasi-staatlicher Akteure. Als jemand, der 1983 geboren wurde und die Cybersecurity-Szene seit 2011 professionell verfolgt, kenne ich die BTX-Geschichte aus intensiver Recherche und den Berichten der Zeitzeugen. Nur dass heute die Technologie exponentiell mächtiger ist.

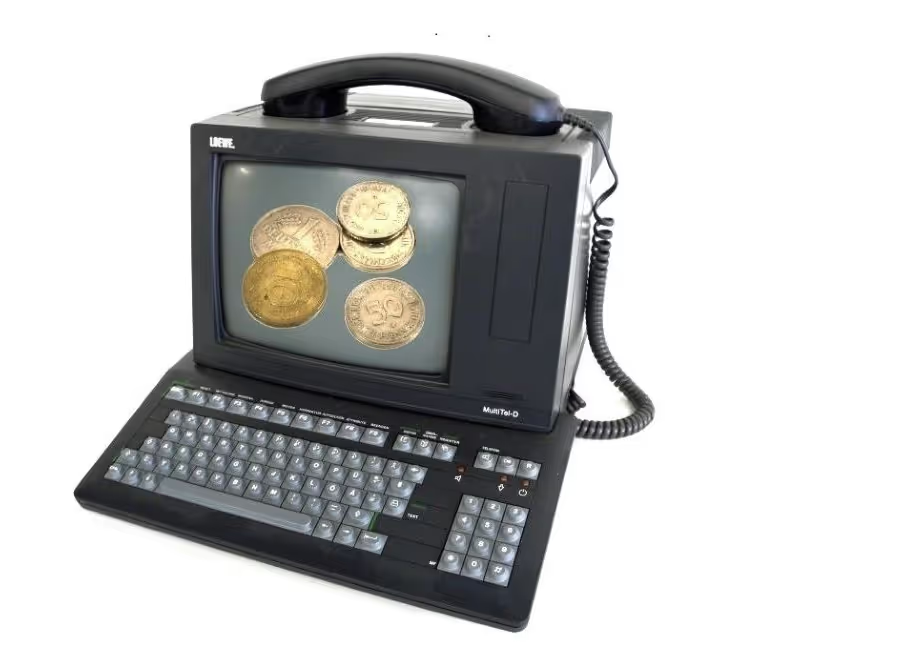

Ein BTX Terminal (Credit: Heinz Nixdorf Forum Blog)

Diese deutsche Geschichte zeigt, wie "absolut sicher" zur absoluten Blamage wird – und warum wir bei KI nicht die gleichen Fehler machen dürfen.

1983: Als die Bundespost das "deutsche Internet" erfand

Die Deutsche Bundespost startet 1983 BTX (Bildschirmtext) – den ersten interaktiven Online-Dienst Deutschlands. Quasi das "deutsche Internet" vor dem Internet. Das System kombiniert Telefon und Computer zu einem revolutionären Kommunikationsmittel. Online-Banking, Online-Shopping, Nachrichten – alles da, 15 Jahre vor dem World Wide Web.

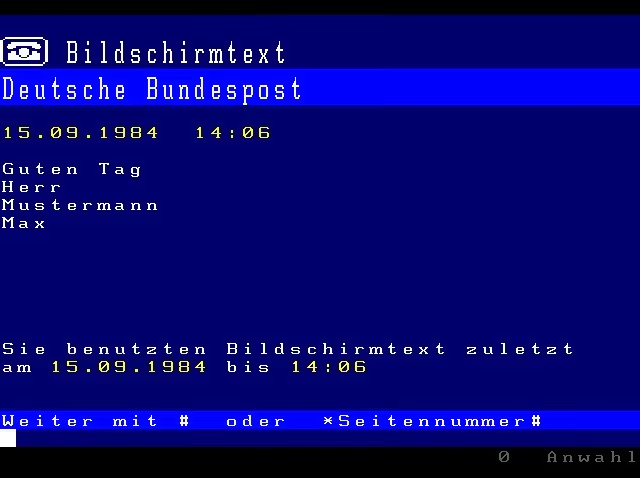

Das Versprechen der Bundespost: BTX sei "absolut sicher" und "unknackbar". Bildschirmtext-Experten der Post prahlten sogar: "Eher tippt einer sechs Richtige im Lotto, als dass er sich illegal das Passwort eines BTX-Teilnehmers verschaffen könne."

Replikation des BTX Startbildschirms (Credit: Hammi8 vom Heinz Nixdorf Forum Blog)

Die Bundespost hatte das Telekommunikationsmonopol. Sie war Regulator, Betreiber und Vermarkter in einer Person. Kritik an BTX war praktisch Kritik am Staat selbst.

Die vergessene Zielgruppe: KMUs sollten die Nutznießer sein

BTX war eigentlich als Mittelstands-Tool konzipiert. Online-Banking für kleine Unternehmen, elektronische Geschäftskommunikation, digitale Marktplätze. Der deutsche Mittelstand sollte endlich den Sprung ins digitale Zeitalter schaffen. Es gab sogar eine DGB-Fachtagung 1983 zu "Bildschirmtext-BTX: Chancen und Gefahren für die Arbeitsplätze", die zeigt, wie ernst die wirtschaftlichen Implikationen für kleinere Unternehmen genommen wurden.

Aber die Realität war ernüchternd: Hohe Kosten für den Anbieter-Zugang, komplexe Technik-Barrieren und – wie sich herausstellte – berechtigte Sicherheitsbedenken hielten viele KMUs fern. Während die Bundespost "absolute Sicherheit" versprach, blieben die praktischen Hürden für den Mittelstand bestehen.

November 1984: Wenn Hacker "sechs Richtige" tippen

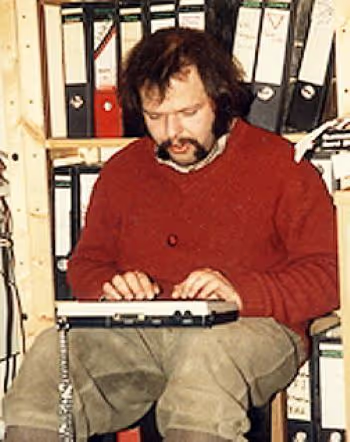

Der Chaos Computer Club (CCC), gerade mal drei Jahre alt, entdeckt massive Sicherheitslücken in BTX. Wau Holland und Steffen Wernéry nutzen einen simplen Überlauf-Fehler im System: Sie überlasten BTX-Seiten mit zu vielen Zeichen und studieren die "Geisterzeichen" auf dem Bildschirm. Dabei entdecken sie das Passwort der Hamburger Sparkasse (Haspa): "usd 70 000".

Was sie dann tun, ist genial: Sie richten eine kostenpflichtige CCC-Spendenseite ein und lassen ein Programm über Nacht automatisch diese Seite mit den Haspa-Zugangsdaten aufrufen. 13 Stunden lang, 9,97 DM pro Aufruf.spiegelErgebnis: 135.000 DM auf dem CCC-Konto – etwa 120.000 Euro in heutiger Kaufkraft.

19. November 1984: Wau Holland und Steffen Wernéry präsentieren den Hack bei einer öffentlichen Pressekonferenz – und zahlen das Geld sofort zurück. Das Heute Journal berichtet. Deutschland ist schockiert.

Symbolisch war das Ziel perfekt gewählt: Die Hamburger Sparkasse, eine Institution, die traditionell den Mittelstand bedient. Der Hack zeigte nicht nur die Sicherheitslücken von BTX auf, sondern auch, wie verwundbar die digitalen Ambitionen des deutschen Mittelstands waren.

Die Reaktion der Bundespost: Ein Lehrstück in Verleugnung

Hier wird es interessant – und erschreckend vertraut. Erst leugnet die Bundespost, dass der Hack überhaupt möglich war: "Das kann technisch nicht funktioniert haben." Dann, als der Beweis unumstößlich ist, verharmlosen sie es als Einzelfall und technische Kleinigkeit.

Das Perfide: Der CCC hatte die Bundespost bereits vor dem öffentlichen Hack auf Sicherheitslücken hingewiesen – und wurde ignoriert. Wau Holland hatte sogar bei einer Datenschutzfachtagung in Köln demonstriert, dass man die verplombte BTX-Zugangsbox mit simplen Heftstreifen und einem Schraubenzieher öffnen konnte. Die Post reagierte auf solche Warnungen, indem sie sie ignorierte

Wau Holland 1984 (Credit: Hammi8 vom Heinz Nixdorf Forum Blog)

Erst der medienwirksame "elektronische Bankraub" zwang die Bundespost zum Handeln. Wenige Tage nach dem heute-journal-Beitrag versicherte sie in einer Presseerklärung, die Sicherheitslücke sei geschlossen. Gleichzeitig räumte sie ein, dass es "ein Fehler im Programm" gewesen sei.

2025: Die gleichen Muster, exponentiell gefährlichere Technologie

Heute, über 40 Jahre später, erlebe ich als KI Governance-Experte exakt die gleichen Verhaltensmuster. Große Tech-Konzerne und auch staatliche Akteure versprechen "sichere KI", "verantwortungsvolle Entwicklung", "robuste Sicherheitsmaßnahmen". Kritische Stimmen werden ignoriert oder als "Innovationsbremser" abgetan.

Und wieder sind es die KMUs, die zwischen den Stühlen sitzen. Während Großkonzerne eigene AI-Ethics-Teams aufbauen, stehen mittelständische Unternehmen vor den gleichen Problemen wie 1984 bei BTX: Hohe Einstiegshürden, komplexe Compliance-Anforderungen, unklare Sicherheitsstandards. Sie sollen die Nutznießer der KI-Revolution sein, werden aber durch mangelnde Governance-Strukturen und unverständliche Regularien ausgeschlossen oder gefährdet.

Wenn dann doch etwas schiefgeht – biased Algorithmen, Deepfake-Missbrauch, ungenaue AI-Diagnosen – folgt das bekannte Muster: Erst Leugnung ("Das kann nicht sein"), dann Verharmlosung ("Einzelfall"), dann minimale Korrekturen ("Wir haben das Problem behoben").

Die Parallelen sind frappierend: 1984 war BTX das "sichere deutsche Internet" – bis Hacker es in einer Nacht auseinandernahmen. 2025 versprechen KK-Anbieter "sichere, kontrollierbare Systeme" – während Halluzinationen und unverstandene Modellverhalten die Realität bestimmen.

Der entscheidende Unterschied zu 1984

Bei DECAID verstehen wir die Lektion aus der BTX-Geschichte. Unsere KI-Richtlinie basiert auf Transparenz, kontinuierlicher Anpassung und dem Prinzip "Von der schlechtesten KI ausgehen". Als jemand, der die Cybersecurity-Entwicklung seit 2011 professionell verfolgt und die historischen Fälle intensiv studiert hat, weiß ich: Hybris ist der erste Schritt zum Systemversagen.

Der kritische Unterschied zu 1984: Damals konnte die Bundespost BTX "reparieren" und weitermachen. Heute sind KI-Systeme nicht so einfach zu "patchen". Einmal trainierte Modelle können nicht zurückgerufen werden. Emergente Capabilities können nicht vorhergesagt werden. Gesellschaftliche Abhängigkeit schafft "too big to fail"-Szenarien.

Besonders für KMUs gilt: Pragmatische KI-Governance heute ist besser als existenzbedrohende Überraschungen morgen.

Bonus: Der deutsche KGB-Hacker

Übrigens: Deutschland hatte auch seinen Teil an der "Cuckoo's Egg"-Geschichte (Teil 1 meiner Artikelserie). Markus Hess aus Hannover war einer der Hacker, die Clifford Stoll verfolgte. Zusammen mit Karl Koch und anderen verkaufte er gehackte US-Militärdaten an den KGB – für Geld und Drogen. Koch starb 1989 unter mysteriösen Umständen, verbrannt in einem Wald gefunden. Der Film "23" erzählt seine Geschichte.

Das Original Filmplakat zum Film ‚23’ (Filmposter-Archiv.de)

Auch hier das bekannte Muster: Jahre der Warnungen, Jahre des Ignorierens, bis es zu spät war.

Die deutsche Lektion für AI Governance

Als jemand, der die Cybersecurity-Entwicklung seit 2011 professionell verfolgt und die historischen Muster intensiv studiert hat, ist die Botschaft klar: "Absolut sicher" gibt es nicht – weder bei BTX 1984 noch bei AI 2025. Die Frage ist, ob wir aus der Geschichte lernen oder sie wiederholen. Bei AI haben wir nicht den Luxus einer zweiten Chance.

Die BTX-Geschichte lehrt uns: Hybris staatlicher und quasi-staatlicher Akteure, gepaart mit dem Ignorieren kritischer Stimmen, führt unweigerlich zur Blamage. Nur dass die Konsequenzen heute exponentiell größer wären.

Lass uns diesmal klüger sein. Die Geschichte hat uns den Text bereits vorgelegt.

Bei diesem Artikel hatte ich digitale Unterstützung: KI hat beim Research und beim Formulieren geholfen, die Endredaktion und inhaltliche Verantwortung liegen bei mir als Autor.

.svg)

.svg)

0 Comments

Login or Register to Join the Conversation

Create an AccountLog in